Es una máquina de funcionamiento electrónico, capaz de procesar datos a gran velocidad y en grandes cantidades, convirtiéndolos en información útil que luego será representada en términos convenientes (analizables, comprensibles) por un operador o usuario humano.

1. HISTORIA DE LA PRIMER COMPUTADORA.

La primer computadora mecánica la creó Charles Babbage en 1822, el primer motor de cálculo automático que además podía realizar algunas copias en papel -por lo cual, también era una especie de impresora-. Pero Babbage no consiguió la financiación necesaria para construir a gran escala esta computadora rudimentaria y su invento quedó en el olvido.

Sin embargo, podemos situar el origen de las computadoras en un sentido estricto en el año 1936, cuando Konrad Zuse inventó la Z1, la primera computadora programable. Aquí comienza la llamada primera generación, que abarca hasta el año 1946, teniendo propósitos básicamente militares.

En 1946 se construye la primera computadora con propósitos generales, llamada ENIAC (Integrador Numérico Electrónico e Informático). Pesaba 30 toneladas, por lo que básicamente no era parecida a lo que hoy conocemos como computadora, podía realizar una única tarea y consumía grandes cantidades de energía. Otra característica particular es que esta computadora no tenía sistema operativo.

Otras computadoras famosas de esta generación fueron Colossus -la primera computadora programable eléctrica-, la ABC -considerada la primera computadora digital, aunque no fuera completamente funcional como la ENIAC- y la Harvard Mark I Computer -financiada por la conocida marca IBM-.

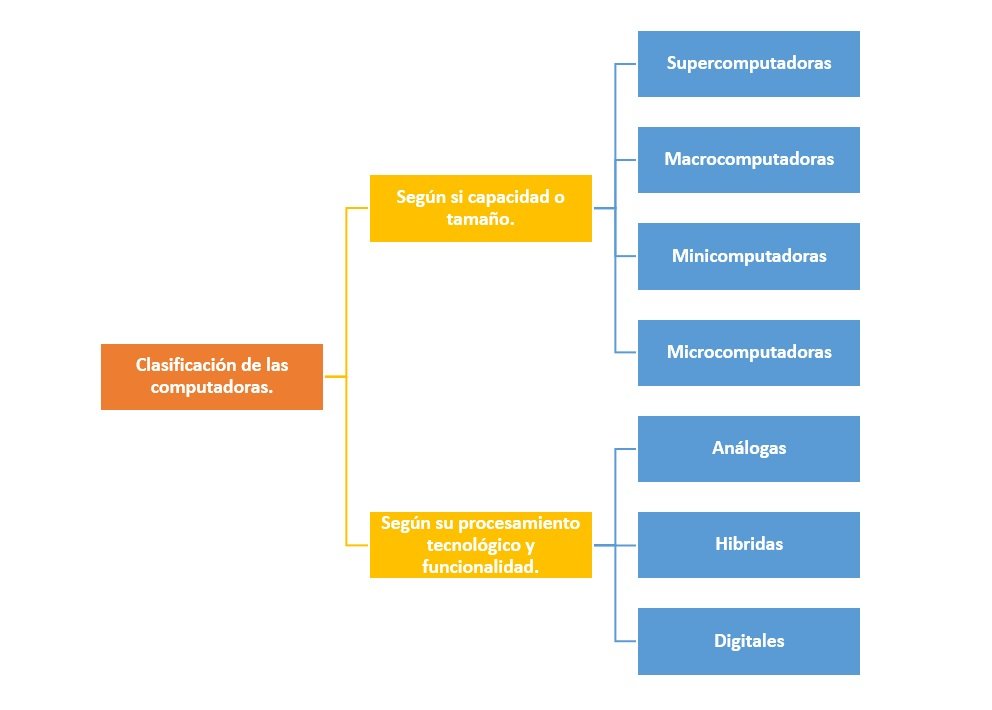

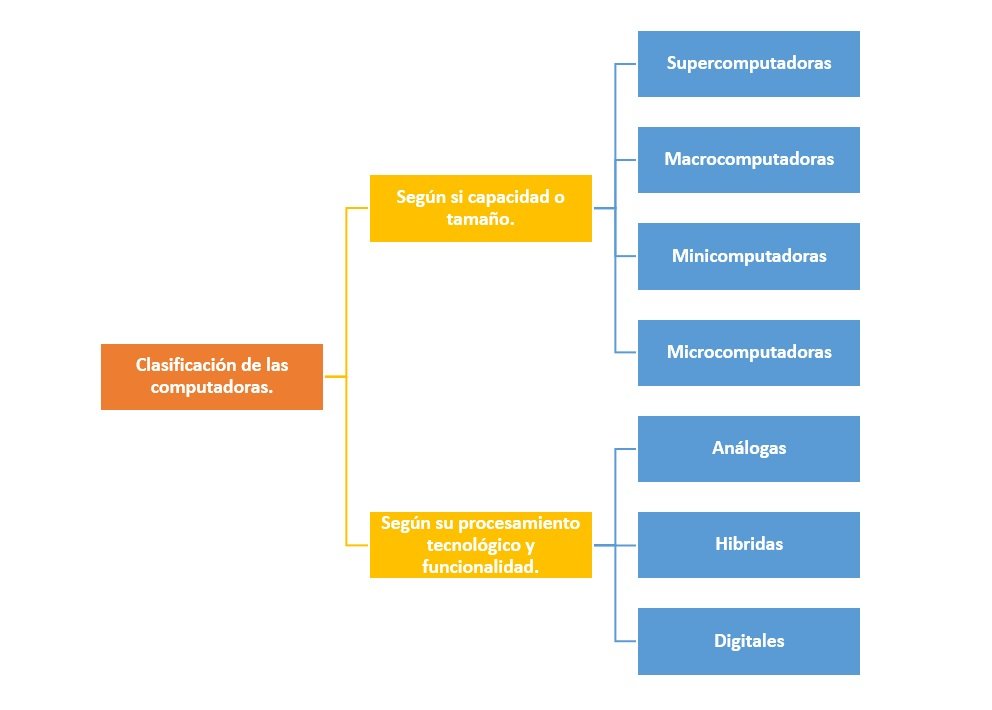

2. CLASIFICACIÓN DE COMPUTADORAS.

Según su capacidad o tamaño.

Según su capacidad o tamaño.

Supercomputadoras.

Son las más caras y grandes del mercado, pero sin ninguna duda las más potentes, certeras y rápidas; las utilizan en grandes industrias y empresas como la Nasa, empresas encargadas de estudiar cambios atmosféricos, climas, huracanes, tornados, también las usan en proyectos de aviación, automovilísticos, petrolíferos y mineros; son capaces de procesar gran cantidad información y realizar cálculos en mili-segundos, además permite la interconexión de miles de usuarios sin hacer tardío el sistema.

Macro-computadoras.

También son grandes y costosas, pero en cantidades más accesibles, se utilizan como servidores inteligentes, usados en empresas medianas, bancos, industrias y aerolíneas. Procesan gran cantidad de información de diferentes temas y deben de mantenerse en un cuarto frío para mantener su temperatura adecuada.

Mini-computadoras.

Son medianamente costosas y más pequeñas que las macro-computadoras, pudiendo ocupar solo un rincón de un cuarto; ella hace las mismas funciones que la macro-computadora solo que en cantidades más reducidas, siendo utilizadas para empresas sin mucho movimiento.

Micro-computadoras.

Estas son las más pequeñas y de menor adquisición económica; las que mantenemos en nuestros hogares y para uso personal; estas utilizan un microprocesador que también nos ayuda fácilmente a almacenar información y programas. Están dentro de este grupo; las computadoras de escritorio, las laptops, tablets y computadoras de mano.

Según su procesamiento tecnológico y funcionalidad.

Análogas.

Son las computadoras que utilizan dispositivos mecánicos o eléctricos para buscar soluciones a problemas industriales, recibiendo valores, cálculos y señales. Su naturaleza de circuitos hace que sean rápidas y eficientes.

Híbridas.

Son sistemas que unen las funciones de las computadoras análogas y digitales, mostrando así sus mismas características, y hacen que ambos tipos desarrollen su trabajo conjuntamente.

Digitales.

Estas son las que operan con números y mayormente hacen el trabajo lógico de las empresas; estas deben ser programadas antes de ser utilizadas y poseen una memoria interna lo suficientemente amplia para introducir información y así poder comenzar con el conteo funcional. Estas, al igual que las análogas, resuelven internamente los problemas dando resultados precisos.

3. PARTES QUE COMPONEN A UNA COMPUTADORA.

A continuación te enumeramos todas las partes de la “caja” del ordenador, que se suele llamarse CPU (En otros países puede significar procesador o Central Unit Processor). Digamos es la parte mas importante de cualquier computadora, ahí es donde se guardan los datos, donde se realizan los cálculos y es donde se conecta todo lo demás.

Microprocesador(también llamado CPU) (Pregunta 9)

El procesador junto a la motherboard y la memoria RAM es una de las piezas imprescindibles para una computadora. Generalmente es un pequeño cuadrado de silicio con muchos pines recubiertos de oro que recibe instrucciones, las procesa y manda ordenes. Cada procesador dispone de unas instrucciones predefinidas como suma, resta, multiplicación, desplazamiento… etc. Dispone de una pequeña memoria cache, que tiene muy poca capacidad pero es ultra rápida. Quizás se podría comparar un procesador con una fabrica, recibe materia prima y devuelve producto terminado.

Motherboard o placa madre (Pregunta 11)

Este componente, a veces menospreciado, es tan importante como el procesador. La motherboard sincroniza el funcionamiento de TODOS las partes de una computadora, el 99% de los dispositivos están conectados ahí. Si comparamos el procesador con una fabrica, la placa madre podríamos comparar con la red de carreteras que la rodean. Es un componente que se fabrica pensando en determinada familia de procesadores y con unos estándares en mente. De hecho lo primero que debemos elegir al montar un ordenador es la motherboard y después ir mirando si soporta determinados dispositivos o estándares. Por ejemplo cuantas tarjetas de vídeo podemos conectar, si tiene 2 o 1 tarjetas de red, si soporta memoria RAM ECC (memoria especial para servidores)… etc.

Memoria RAM (Pregunta 10)

La memoria RAM es una memoria Intermedia que guarda los datos e instrucciones intermedias. Guarda por ejemplo un documento Word mientras lo editamos en el Office. Es la segunda memoria mas rápida de la computadora, después de la memoria cache. Todos los datos que se guardan ahí se borran cuando apagamos el equipo a diferencia por ejemplo del disco duro. En los ultimos años esta memoria ha pasado de tener 256Kb a 16Gb. En los servidores incluso puedes encontrar 64GB o 128GB de memoria RAM DDR3 ECC.

Disco Duro (Pregunta 8)

El disco duro es otro de los componentes esenciales de nuestro sistema informático. Generalmente es una parte interna de cualquier computadora, aunque en los últimos años se ha popularizado el formato externo, en el fondo la tecnología es la misma. El “Hard Drive” por prestaciones es mucho mas lento que la memoria RAM, sin embargo tiene mucha mas capacidad. Actualmente en el año 2015 puedes encontrar fácilmente unidades de 4Tb-6Tb, lo mas común y económico es tener 1-2Tb. Ademas es el componente que cambia radicalmente de tecnología. La tecnología magnética poco a poco da paso a la “solida” o “química” de los discos SSD o Solid State Drive.

Lectores ópticos

Los lectores ópticos eran muy populares en el pasado. Básicamente son los que leen todos estos discos DVD, CD o BluRay. Ahora mismo con Internet muy desarrollado en muchos países esta casi en desuso el lector de discos. Cualquier información ahora puedes descargar de Internet o te la puedes llevar en una memoria USB.

Tarjeta de Vídeo

La tarjeta de vídeo es la parte de nuestro ordenador que manda la señal de vídeo hacia nuestro monitor o televisor. Por si sola prácticamente es un pequeño ordenador ya que en la placa tiene un procesador, memoria RAM, BIOS, entradas de alimentación… etc. Son imprescindibles para la gente que busca sobre todo jugar o editar vídeo o 3D.

4. ¿QUÉ ES EL CÓDIGO BINARIO?

El código binario es un método de representación de números a la base 2, en el que cada lugar de un número corresponde a una potencia de 2. El código binario usa sólo los dígitos 1 y 0 (conocidos como dígitos binarios, o "bits") y combina esos dígitos para producir diferentes números binarios Casi todas las computadoras usan el código binario porque es fácil de implementar usando la electrónica digital y el álgebra Booleana, en las que las variables sólo tienen los valores 1 y 0.

5. ¿QUÉ ES EL HARDWARE?

El hardware es toda parte física de una computadora o bien de un sistema informático. Toda pieza física que forme parte de los aparatos electrónicos, tales como cerraduras, cadenas, piezas, o llaves, son llamados hardware. Cuando se habla de hardware, no sólo se está haciendo referencia sólo a los componentes físicos de una computadora, sino de cualquier otro aparato como teléfonos móviles, tabletas, cámaras de video o fotográficas, robots, etcétera.

El término hardware proviene del inglés y significa literalmente "partes duras". El hardware está formado por los componentes electromecánicos, mecánicos, eléctricos o electrónicos de una computadora o bien de algún otro aparato como los que se mencionaron anteriormente. El hardware está integrado por circuitos de cable, circuitos de luz, cadenas, etcétera.

EJEMPLOS:

Teclado: El teclado es un hardware de entrada, inspirado por el teclado de las máquinas de escribir que, a través de botones o teclas que actúan como palancas mecánicas, envían información hacia dentro del equipo de cómputo.

Teclado: El teclado es un hardware de entrada, inspirado por el teclado de las máquinas de escribir que, a través de botones o teclas que actúan como palancas mecánicas, envían información hacia dentro del equipo de cómputo.Escáner: Este es un concepto castellanizado que proviene de la palabra inglesa scanner. El escáner es un dispositivo de entrada que permite convertir imágenes impresas o documentos a formato digital, a través del uso de la luz.

Mouse o ratón: Es un hardware de entrada que facilita el manejo de un entorno gráfico en una computadora, normalmente está fabricado de plástico y se utiliza con las manos. Cuando se creó, su nombre fue X-Y Position indicaton for a display system (indicador de posición X-Y para un sistema con pantalla). Fue el equipo de la Universidad de Stanford encargado de su desarrollo quien lo nombró ratón o mouse, ya que su forma y su cable, recuerdan a este roedor.

Cámara web: La cámara web o webcam en inglés, es un hardware de entrada que puede capturar imágenes y transmitirlas a través de Internet, ya sea a alguna página web, o bien a otras computadoras de forma privada. Una cámara web, necesita de una computadora para poder capturar y recibir imágenes.

Impresora: Una impresora es un hardware de salida cuya función es producir una gama permanente de textos o gráficos de documentos que se encuentran almacenados en un formato electrónico, convirtiéndolos a medios físicos (normalmente papel), utilizando cartuchos de tinta o tecnología láser.

Monitor: El monitor de la computadora, es un hardware de salida, que muestra datos o información al usuario.

6. ¿QUÉ ES EL SOFTWARE?

El software es el equipamiento lógico que poseen los sistemas informáticos como computadoras y otros aparatos como teléfonos inteligentes, cajeros automáticos y diversos aparatos tecnológicos, entendiéndose por software a todos los programas, sistemas operativos y aplicaciones, es decir, se trata de todos los componentes lógicos con los que se puede realizar algún tipo de tarea u operación, a un hardware, como creación de información, edición, guardado de datos, ejecución de órdenes y comandos para que sean realizados por el hardware y/o por otros programas (que también son software). Se trata del equipamiento informático que consiste en información e instrucciones lógicas virtuales, es decir, no se trata de algo físico concreto, sino de información e instrucciones.

7. ¿QUÉ ES EL HUMANWARE?

El término como tal no se encuentra en ningún diccionario expresamente, de ahí el atreverme a colocarlo puesto que es posible encontrarlo en varia documentación de temas Informáticos y de Computación.Podría definirse como "El factor humano que interviene en un sistema". En el campo de los sistemas de información, se refiere generalmente a las personas involucradas y van desde usuarios, desarrolladores de aplicaciones, administradores, operadores, etc. De manera general podría decirse que se trata de toda persona que participe en un proceso cuyo resultado es un producto o servicio relacionado y enfocado hacia la Informática y Computación.

12. ¿QUÉ SON LOS DISPOSITIVOS DE ENTRADA?

Los dispositivos de entrada son aquellos que cumplen la función de ingresar o proporcionar datos y señales de control a la unidad central de procesamiento de un sistema. En la mayoría de los casos se habla de dispositivos de entrada para los aparatos que tienen conexión con la unidad central de una computadora, es decir la CPU.

EJEMPLOS:

Los dispositivos de salida son aquellos dispositivos que le aportan a los ordenadores la indispensable función de comunicar información al usuario luego de haber sido procesada por él.

La presentación de los datos luego de ser procesados, en cualquiera de sus formas, es realizada por esta clase de dispositivos que serán mucho más útiles cuanto más puedan hacer sencilla y práctica la exposición del trabajo.

Los dispositivos de salida, junto a los dispositivos de entrada, constituyen el grupo de los periféricos que le dan verdadera utilidad a las computadoras.

Al mismo tiempo que los sistemas de procesamiento de datos fueron evolucionando con el tiempo, estos periféricos fueron dotándose de mayores avances tecnológicos, llegando en la actualidad a permitir el uso de computadoras a personas de tan solo unos años de vida, cuando, recordemos, los primeros ordenadores fueron pensados para ser usados solamente por personas que conocieran a la perfección los comandos y los circuitos que había en ella.

Los dispositivos de entrada son aquellos que cumplen la función de ingresar o proporcionar datos y señales de control a la unidad central de procesamiento de un sistema. En la mayoría de los casos se habla de dispositivos de entrada para los aparatos que tienen conexión con la unidad central de una computadora, es decir la CPU.

EJEMPLOS:

- Lápiz óptico: Dispositivo señalador que se aplica sobre la pantalla.

- Mouse: Dispositivo funcional para moverse por la pantalla de la computadora.

- Pantalla táctil: Pantalla diseñada para reconocer la presión en la superficie. Al tocar la pantalla, el usuario puede hacer una selección o mover el cursor, equivalente al mouse.

- Escáner: Dispositivo que, con un haz luminoso, detecta los patrones de luz y oscuridad y así permite convertir una imagen física en una señal digital que la reproduce tal cual es.

- Joystick: Dispositivo señalador que se utiliza con mucha frecuencia en juegos de computadora, aunque también es frecuente en aplicaciones industriales para manejar aparatos.

- Lector de código de barras: Por medio del láser se puede leer dibujos formados por barras y espacios paralelos, codificando así información.

- Teclado alfanumérico: El más frecuente, con 62 teclas entre las que están todos los números y letras, además de una serie de comandos.

- Teclado de función: Útil para sistemas informáticos, cuenta con 13 letras configurables.

- Cámara digital de fotos: Se conecta a la computadora y le transmite las imágenes que capta. Puede ser de fotos o de video.

- Webcam: Como la cámara pero de pequeñas dimensiones, no mostrando las imágenes que saca sino que simplemente transmitiéndolas a la computadora.

Los dispositivos de salida son aquellos dispositivos que le aportan a los ordenadores la indispensable función de comunicar información al usuario luego de haber sido procesada por él.

La presentación de los datos luego de ser procesados, en cualquiera de sus formas, es realizada por esta clase de dispositivos que serán mucho más útiles cuanto más puedan hacer sencilla y práctica la exposición del trabajo.

Los dispositivos de salida, junto a los dispositivos de entrada, constituyen el grupo de los periféricos que le dan verdadera utilidad a las computadoras.

Al mismo tiempo que los sistemas de procesamiento de datos fueron evolucionando con el tiempo, estos periféricos fueron dotándose de mayores avances tecnológicos, llegando en la actualidad a permitir el uso de computadoras a personas de tan solo unos años de vida, cuando, recordemos, los primeros ordenadores fueron pensados para ser usados solamente por personas que conocieran a la perfección los comandos y los circuitos que había en ella.

EJEMPLOS:

Parlantes

Dispositivo por el que el ordenador deja salir sonidos. Existen tanto de mesa como para el oído, conocidos habitualmente como auriculares. La funcionalidad es la misma y desde la computadora puede regularse el volumen.

Impresora

Periférico utilizado para presentar información en papel. Es el complemento ideal de todos los procedimientos de texto o de gráficos con los que la PC cuenta, pues la impresora es la que lleva todo ese trabajo a la dimensión de los objetos físicos, más allá de la computadora.

Plotter

Trazador de gráficos, funcional para herramientas de dibujo técnico o arquitectura.

Proyector

Mediante algunos programas, con los proyectores se puede agrandar la imagen del monitor y hacerla visible para grandes grupos de personas.

CD/DVD

Si bien no se trata de dispositivos periféricos, y no son únicamente dispositivos de salida (pues simultáneamente funciona como dispositivo de entrada) en los hechos allí puede llevarse la información procesada por la PC.

14. ¿QUÉ ES EL SOFTWARE DE SISTEMA O SISTEMA OPERATIVO?

El sistema operativo es el programa (o software) más importante de un ordenador. Para que funcionen los otros programas, cada ordenador de uso general debe tener un sistema operativo. Los sistemas operativos realizan tareas básicas, tales como reconocimiento de la conexión del teclado, enviar la información a la pantalla, no perder de vista archivos y directorios en el disco, y controlar los dispositivos periféricos tales como impresoras, escáner, etc.

El sistema operativo es el programa (o software) más importante de un ordenador. Para que funcionen los otros programas, cada ordenador de uso general debe tener un sistema operativo. Los sistemas operativos realizan tareas básicas, tales como reconocimiento de la conexión del teclado, enviar la información a la pantalla, no perder de vista archivos y directorios en el disco, y controlar los dispositivos periféricos tales como impresoras, escáner, etc.

En sistemas grandes, el sistema operativo tiene incluso mayor responsabilidad y poder, es como un policía de tráfico, se asegura de que los programas y usuarios que están funcionando al mismo tiempo no interfieran entre ellos. El sistema operativo también es responsable de la seguridad, asegurándose de que los usuarios no autorizados no tengan acceso al sistema.

Un programa es un conjunto de pasos lógicos escritos en un lenguaje de programación que nos permite realizar una tarea específica. El programa suele contar con una interfaz de usuario, es decir, un medio visual mediante el cual interactuamos con la aplicación. Algunos ejemplos son la calculadora, el navegador de internet, un teclado en pantalla para el celular, etc.

Un programa es un conjunto de pasos lógicos escritos en un lenguaje de programación que nos permite realizar una tarea específica. El programa suele contar con una interfaz de usuario, es decir, un medio visual mediante el cual interactuamos con la aplicación. Algunos ejemplos son la calculadora, el navegador de internet, un teclado en pantalla para el celular, etc.

Hoy encontramos programas o aplicaciones que pueden ejecutarse en una computadora, notebooks, tablets y celulares. Estas aplicaciones pueden ser escritas en diferentes lenguajes de programación. Como ejemplos encontramos C, Java, PHP, Python, entre otros. Estos programas corren sobre un sistema operativo, por ejemplo, Windows, Linux, Mac OS y Android entre otros.

Los programas para poder correr se deben cargar en la memoria, el responsable de esta tarea es el sistema operativo. Un programa puede diseñarse para una computadora o para otro tipo de dispositivos pero su programación suele realizarse en una computadora utilizando un entorno de desarrollo integrado (en ingles IDE). Este programa cuenta con herramientas que permiten convertir nuestro código en un programa funcional. Estás herramientas son el compilador, el “linker” y el depurador (debugger).

Existen otras herramientas que facilitan nuestro trabajo, por ejemplo para documentar o llevar registro de lo que hacemos (doxygen), para compartir nuestro trabajo y realizarlo en forma colaborativa (SVN / GIT). De esta forma, un equipo de trabajo puede desarrollar diferentes partes de un programa y luego integrarlas en forma más simple.

16. ¿QUÉ ES LA EXTENSIÓN DE UN ARCHIVO?

La extensión de archivo conocida también como extensión de fichero permite identificar el tipo de aplicación con la que está asociado un documento. Un archivo está compuesto del un nombre seguido por el carácter de puntuación (.) mas la extensión del archivo.

Algunos sistemas de archivos limitan la longitud de la extensión, como es el caso de los archivos FAT, mientras que los archivos tipo NTFS permiten más de tres caracteres en la extensión.

Al hacer doble clic en un archivo, la extensión del mismo indicara al sistema operativo que programa debe utilizar para abrirlo. Debes tener cuidado antes de cambiar la extensión de un archivo, y que si asignas una extensión no válida, el equipo no será capaz de abrirlo. Por ejemplo, si cambias la extensión de un archivo de imágenes «.jpg» a un «.docx» para documentos, se generara un error y no se podrá abrir el archivo.

Extensiones de Archivos de Texto

.doc Microsoft Word Document

.docx Microsoft Word Open XML Document

.log Log File

.msg Outlook Mail Message

.odt OpenDocument Text Document

.pages Pages Document

.rtf Rich Text Format File

.tex LaTeX Source Document

.txt Plain Text File

.wpd WordPerfect Document

.wps Microsoft Works Word Processor Document

Extensiones de Archivos de Gráficos

.bmp Bitmap Image File

.gif Graphical Interchange Format File

.jpg JPEG Image

.png Portable Network Graphic

.psd Adobe Photoshop Document

.tga Targa Graphic

.thm Thumbnail Image File

Extensiones de Archivos de Audio

.aif Audio Interchange File Format

.iff Interchange File Format

.m3u Media Playlist File

.m4a MPEG-4 Audio File

.mid MIDI File

.mpa MPEG-2 Audio File

.ra Real Audio File

.wav WAVE Audio File

.wma Windows Media Audio File

Extensiones de Archivos de Video

.avi Audio Video Interleave File

.flv Flash Video File

.m4v iTunes Video File

.mov Apple QuickTime Movie

.mp4 MPEG-4 Video File

.mpg MPEG Video File

.rm Real Media File

.swf Shockwave Flash Movie

.vob DVD Video Object File

.wmv Windows Media Video File

Extensiones de Archivos Comprimidos

.7z 7-Zip Compressed File

.cbr Comic Book RAR Archive

.gz Gnu Zipped Archive

.pkg Mac OS X Installer Package

.rar WinRAR Compressed Archive

.tar.gz Compressed Tarball File

.zip Zipped File

.zipx Extended Zip File

Las aplicaciones web reciben este nombre porque se ejecutan en internet. Es decir que los datos o los archivos en los que trabajas son procesados y almacenados dentro de la web. Estas aplicaciones, por lo general, no necesitan ser instaladas en tu computador.

El concepto de aplicaciones web está relacionado con el almacenamiento en la nube. Toda la información se guarda de forma permanente en grandes servidores de internet y nos envían a nuestros dispositivos o equipos los datos que requerimos en ese momento, quedando una copia temporal dentro de nuestro equipo.

En cualquier momento, lugar y desde cualquier dispositivo podemos acceder a este servicio, sólo necesitamos una conexión a internet y nuestros datos de acceso, que por lo general son el nombre de usuario y contraseña.

Estos grandes servidores de internet que prestan el servicio de alojamiento están ubicados alrededor de todo el mundo, así hacen que el servicio prestado no sea tan costoso o gratuito en la mayoría de los casos y extremadamente seguro.

Virus de sobreescritura

Los virus de sobreescritura son aquellos que borran la información que contienen los ficheros o programas, lo que inutiliza estos ficheros total o parcialmete. Una vez este virus ataca tu dispositivo, reemplazará el contenido de los ficheros que vaya infectando sin cambiar su peso, para que este contenido eliminado sea más difícil de detectar.

Una vez un fichero ha sido infectado, la única solución es borrar el archivo, perdiendo todo el contenido y volverlo a instalar.

Aunque pueda parecer lo contrario, la detección de este tipo de virus es muy sencilla, dado que inutilizan los programas y éstos, como es lógico, dejan de funcionar.

Virus de acción directa

Son archivos de procesamiento por lotes que se aloja en el directorio raíz de los equipos informáticos. Los virus de acción directa cargan determinadas operaciones cuando el pc se pone en marcha e iniciará un proceso en el que seleccionará e infectará todos los archivos que encuentren en su camino.

Al contrario que los virus residentes, éstos virus no se guardan en la memoria, sino que su objetivo una vez son ejecutados es replicarse y actuar. Este tipo de virus suele necesitar que cumpla una condición específica o concreta para ponerse en acción.

Tienen la capacidad de infectar dispositivos externos que se encuentren conectados a nuestro equipo infectado.

Cada vez que se ejecutan, pueden instalarse en una ubicación diferente con el objetivo de infectar archivos diferentes, aunque lo más común es que se encuentre en el directorio raíz.

Virus de sector de arranque

Este virus afecta a una parte del disco duro conocida como sector de arranque y es, en esta parte, donde se encuentra la información que hace que sea posible poner en marcha el ordenador desde el disco.

Virus fat

Los virus fat atacan a la tabla de asignación de archivos, conocida más comunmente como FAT por sus siglas en inglés. Esta tabla la suelen emplear muchos productos de Microsoft y se utiliza para acceder a la información que se almacena en un equipo o dispositivo.

Este tipo de virus puede ser realmente nocivo, pues puede impedir el acceso a determinadas partes del disco. El problema de esto es que nos pueden vetar el acceso a archivos importantes e incluso dañarlos.

Los daños generados por los virus FAT, pueden llegar a suponer la pérdida de información tanto de pequeños archivos como de grandes directorios.

Macro virus o virus de macro

Los macro virus son aquellos que cambian, modifican o sustituyen una macro. Las macros son conjuntos de comandos que utilizan los programas para realizar funciones sencillas, como por ejemplo, abrir un documento. Es decir el programa emplea una macro, o un conjunto de pasos para abrir ese documento.

Esos pasos sería los que el macro virus sustituye o elimina, haciendo imposible que se realice la acción concreta, como sería abrir el documento.

Virus polimórfico

Estos virus son aquellos que tienen la capacidad de mutarse a sí mismos a través de un motor polimórfico, consiguiendo mantener aún así su algoritmo intacto.

Es decir, los virus se encriptan o se codifican de forma diferente cada vez sin alterar su núcleo o algoritmo. Haciendo esto consiguen que los antivirus no puedan detectarlos.

Es decir, los mecanismos polimórficos serían realmente mecanismos de camuflaje para pasar de inadvertidos ante el antivirus.

El funcionamiento del virus polimórfico: Se ocultan en un archivo y luego se cargan en la memoria Ram cuando dicho archivo es ejecutado. Entonces, cuando van a infectar otro archivo, modifican la copia para que no se vean ante el antivirus como dos archivos idénticos. Por este motivo, al buscador le costará identificar todos los virus, puesto que difieren entre sí.

Virus del tipo de secuencias de comandos web

Muchas páginas web se componen de código que se emplea para crear la estructura de la misma, código que puede estar escrito en lenguajes de programación como HTML, CSS o Javascript. Este código puede ser aprovechado por ciertos tipos de virus informáticos para infectar los dispositivos de las personas que acceden a esa página web.

Clasificación de virus informáticos en función del daño que generanGusano informático (worm)

Son malware que se alojan en la memoria del ordenador y se replican sin que el usuario sea consciente de ello. Uno de los problemas generados por este virus es que consumen bastantes recursos del pc o de internet, lo que provoca que tanto el rendimiento del sistema baje mucho o que la velocidad de internet caiga a sus mínimos.

Troyano o caballo de troya

Estos virus se esconden en programas legítimos y, una vez que los iniciamos, se ejecutan generando indefensión al equipo. Es decir, afectan a la seguridad del pc, pudiendo dejarlo totalmente indefenso. Aunque el problema de este tipo de virus es que pueden recabar información y enviarla a otros dispositivos. Por ejemplo, pueden recabar contraseñas y enviarlas a otros ordenadores, lo que supone un grave peligro para el usuario.

Bombas lógicas o temporales

Son virus que solo se activan a través de ciertos hechos preestablecidos, como por ejemplo una determinada combinación de letras o una fecha exacta. En el caso de que estas combinaciones de teclas no se den, el virus permanecería oculto en el sistema.

Hoax o bulos

Los hoax no son virus propiamente dichos y no tienen la capacidad de replicación. Son generalmente emails con información falsa que incentiva a que los usuarios reenvíen estos correos a todos sus contactos. Suelen hablar de temas variados, como desapariciones personales, cuentos o las famosas cadenas de correos.

Tienen como objetivo sobrecargar el flujo de la información o el sistema o plataforma de correo. Sin embargo, los hoax o bulos están ciertamente en desuso.

Virus de enlace

Estos virus cambian simplemente el enlace de los accesos directos de los programas que infectan para que resulte imposible acceder a éstos programas.

Las redes sociales son un conjunto de plataformas digitales de esparcimiento e interacción social entre sus diversos usuarios, ya sean personas o empresas, cuyas formas de comunidad y relaciones se han masificado tanto recientemente que han dado pie al establecimiento de toda una “cultura 2.0” que tendría lugar en línea.

Estas plataformas virtuales permiten el envío de mensajes, la comunicación en tiempo real y la difusión de contenido de distintos modos, entre los usuarios que se encuentren conectados entre sí, es decir, que sean “amigos” o “seguidores” (de acuerdo a la denominación empleada por la plataforma).

La aparición masiva de las redes sociales han supuesto cierto revuelo entre las sociedades industrializadas, dado que al no estar reguladas de ninguna forma, se prestan para la desinformación, la apropiación de datos personales o para otras formas de intimidad que exigen nuevas maneras de educación ciudadana.

En sistemas grandes, el sistema operativo tiene incluso mayor responsabilidad y poder, es como un policía de tráfico, se asegura de que los programas y usuarios que están funcionando al mismo tiempo no interfieran entre ellos. El sistema operativo también es responsable de la seguridad, asegurándose de que los usuarios no autorizados no tengan acceso al sistema.

15. ¿QUÉ SON LOS PROGRAMAS?

Hoy encontramos programas o aplicaciones que pueden ejecutarse en una computadora, notebooks, tablets y celulares. Estas aplicaciones pueden ser escritas en diferentes lenguajes de programación. Como ejemplos encontramos C, Java, PHP, Python, entre otros. Estos programas corren sobre un sistema operativo, por ejemplo, Windows, Linux, Mac OS y Android entre otros.

Los programas para poder correr se deben cargar en la memoria, el responsable de esta tarea es el sistema operativo. Un programa puede diseñarse para una computadora o para otro tipo de dispositivos pero su programación suele realizarse en una computadora utilizando un entorno de desarrollo integrado (en ingles IDE). Este programa cuenta con herramientas que permiten convertir nuestro código en un programa funcional. Estás herramientas son el compilador, el “linker” y el depurador (debugger).

Existen otras herramientas que facilitan nuestro trabajo, por ejemplo para documentar o llevar registro de lo que hacemos (doxygen), para compartir nuestro trabajo y realizarlo en forma colaborativa (SVN / GIT). De esta forma, un equipo de trabajo puede desarrollar diferentes partes de un programa y luego integrarlas en forma más simple.

16. ¿QUÉ ES LA EXTENSIÓN DE UN ARCHIVO?

La extensión de archivo conocida también como extensión de fichero permite identificar el tipo de aplicación con la que está asociado un documento. Un archivo está compuesto del un nombre seguido por el carácter de puntuación (.) mas la extensión del archivo.

Algunos sistemas de archivos limitan la longitud de la extensión, como es el caso de los archivos FAT, mientras que los archivos tipo NTFS permiten más de tres caracteres en la extensión.

Al hacer doble clic en un archivo, la extensión del mismo indicara al sistema operativo que programa debe utilizar para abrirlo. Debes tener cuidado antes de cambiar la extensión de un archivo, y que si asignas una extensión no válida, el equipo no será capaz de abrirlo. Por ejemplo, si cambias la extensión de un archivo de imágenes «.jpg» a un «.docx» para documentos, se generara un error y no se podrá abrir el archivo.

EJEMPLOS:

Extensiones de Archivos de Texto

.doc Microsoft Word Document

.docx Microsoft Word Open XML Document

.log Log File

.msg Outlook Mail Message

.odt OpenDocument Text Document

.pages Pages Document

.rtf Rich Text Format File

.tex LaTeX Source Document

.txt Plain Text File

.wpd WordPerfect Document

.wps Microsoft Works Word Processor Document

Extensiones de Archivos de Gráficos

.bmp Bitmap Image File

.gif Graphical Interchange Format File

.jpg JPEG Image

.png Portable Network Graphic

.psd Adobe Photoshop Document

.tga Targa Graphic

.thm Thumbnail Image File

Extensiones de Archivos de Audio

.aif Audio Interchange File Format

.iff Interchange File Format

.m3u Media Playlist File

.m4a MPEG-4 Audio File

.mid MIDI File

.mpa MPEG-2 Audio File

.ra Real Audio File

.wav WAVE Audio File

.wma Windows Media Audio File

Extensiones de Archivos de Video

.avi Audio Video Interleave File

.flv Flash Video File

.m4v iTunes Video File

.mov Apple QuickTime Movie

.mp4 MPEG-4 Video File

.mpg MPEG Video File

.rm Real Media File

.swf Shockwave Flash Movie

.vob DVD Video Object File

.wmv Windows Media Video File

Extensiones de Archivos Comprimidos

.7z 7-Zip Compressed File

.cbr Comic Book RAR Archive

.gz Gnu Zipped Archive

.pkg Mac OS X Installer Package

.rar WinRAR Compressed Archive

.tar.gz Compressed Tarball File

.zip Zipped File

.zipx Extended Zip File

17. ¿QUÉ ES UNA APP (APLICACIÓN)?

Una App es una aplicación de software que se instala en dispositivos móviles o tablets para ayudar al usuario en una labor concreta, ya sea de carácter profesional o de ocio y entretenimiento, a diferencia de una webapp que no es instalable.

El objetivo de una app es facilitarnos la consecución de una tarea determinada o asistirnos en operaciones y gestiones del día a día.

Existen infinidad de tipos de aplicaciones: Apps de noticias (elmundo.es), juegos (CSR Racing), herramientas de comunicación como Whatsapp, redes sociales como Google+, apps para salir de fiesta (Liveclubs), promociones comerciales (McDonnalds), aplicaciones para vender tus cosas usadas desde el móvil (YuMe)…etc, que nos pueden ayudar en el trabajo o intentar hacernos el día más ameno.

Una App es una aplicación de software que se instala en dispositivos móviles o tablets para ayudar al usuario en una labor concreta, ya sea de carácter profesional o de ocio y entretenimiento, a diferencia de una webapp que no es instalable.

El objetivo de una app es facilitarnos la consecución de una tarea determinada o asistirnos en operaciones y gestiones del día a día.

Existen infinidad de tipos de aplicaciones: Apps de noticias (elmundo.es), juegos (CSR Racing), herramientas de comunicación como Whatsapp, redes sociales como Google+, apps para salir de fiesta (Liveclubs), promociones comerciales (McDonnalds), aplicaciones para vender tus cosas usadas desde el móvil (YuMe)…etc, que nos pueden ayudar en el trabajo o intentar hacernos el día más ameno.

Las aplicaciones web reciben este nombre porque se ejecutan en internet. Es decir que los datos o los archivos en los que trabajas son procesados y almacenados dentro de la web. Estas aplicaciones, por lo general, no necesitan ser instaladas en tu computador.

El concepto de aplicaciones web está relacionado con el almacenamiento en la nube. Toda la información se guarda de forma permanente en grandes servidores de internet y nos envían a nuestros dispositivos o equipos los datos que requerimos en ese momento, quedando una copia temporal dentro de nuestro equipo.

En cualquier momento, lugar y desde cualquier dispositivo podemos acceder a este servicio, sólo necesitamos una conexión a internet y nuestros datos de acceso, que por lo general son el nombre de usuario y contraseña.

Estos grandes servidores de internet que prestan el servicio de alojamiento están ubicados alrededor de todo el mundo, así hacen que el servicio prestado no sea tan costoso o gratuito en la mayoría de los casos y extremadamente seguro.

19. ¿QUÉ ES UN VIRUS INFORMÁTICO?

Un virus informático es un sistema de software dañino, escrito intencionadamente para entrar en una computadora sin permiso o conocimiento del usuario. Tiene la capacidad de replicarse a sí mismo, continuando así su propagación. Algunos virus no hacen mucho más que replicarse, mientras que otros pueden causar graves daños o afectar negativamente el rendimiento de un sistema. Un virus nunca debe ser considerado como inofensivo y dejarlo en un sistema sin tomar medidas.

Virus residentes en la memoria

Estos virus se ocultan en la memoria de acceso aleatorio o memoria RAM y afecta a todos los programas o ficheros que en el momento en el que empiezan a ejecutarse. Es decir, cuando se ejecuta el programa que contiene el virus, éste se alojará en la memoria RAM hasta que ésta se apague, pero mientras tanto infectará todos los archivos que la memoria RAM vaya cargando.

En algunos casos, el virus desaparece cuando la memoria de acceso aleatorio pierde su contenido, es decir, cuando el pc o dispositivo se apaga o reinicia. No obstante, algunos virus residentes realizan cambios en el sistema para reinstalarse cada vez que se inicia el equipo.

Virus residentes en la memoria

Estos virus se ocultan en la memoria de acceso aleatorio o memoria RAM y afecta a todos los programas o ficheros que en el momento en el que empiezan a ejecutarse. Es decir, cuando se ejecuta el programa que contiene el virus, éste se alojará en la memoria RAM hasta que ésta se apague, pero mientras tanto infectará todos los archivos que la memoria RAM vaya cargando.

En algunos casos, el virus desaparece cuando la memoria de acceso aleatorio pierde su contenido, es decir, cuando el pc o dispositivo se apaga o reinicia. No obstante, algunos virus residentes realizan cambios en el sistema para reinstalarse cada vez que se inicia el equipo.

Virus de sobreescritura

Los virus de sobreescritura son aquellos que borran la información que contienen los ficheros o programas, lo que inutiliza estos ficheros total o parcialmete. Una vez este virus ataca tu dispositivo, reemplazará el contenido de los ficheros que vaya infectando sin cambiar su peso, para que este contenido eliminado sea más difícil de detectar.

Una vez un fichero ha sido infectado, la única solución es borrar el archivo, perdiendo todo el contenido y volverlo a instalar.

Aunque pueda parecer lo contrario, la detección de este tipo de virus es muy sencilla, dado que inutilizan los programas y éstos, como es lógico, dejan de funcionar.

Virus de acción directa

Son archivos de procesamiento por lotes que se aloja en el directorio raíz de los equipos informáticos. Los virus de acción directa cargan determinadas operaciones cuando el pc se pone en marcha e iniciará un proceso en el que seleccionará e infectará todos los archivos que encuentren en su camino.

Al contrario que los virus residentes, éstos virus no se guardan en la memoria, sino que su objetivo una vez son ejecutados es replicarse y actuar. Este tipo de virus suele necesitar que cumpla una condición específica o concreta para ponerse en acción.

Tienen la capacidad de infectar dispositivos externos que se encuentren conectados a nuestro equipo infectado.

Cada vez que se ejecutan, pueden instalarse en una ubicación diferente con el objetivo de infectar archivos diferentes, aunque lo más común es que se encuentre en el directorio raíz.

Virus de sector de arranque

Este virus afecta a una parte del disco duro conocida como sector de arranque y es, en esta parte, donde se encuentra la información que hace que sea posible poner en marcha el ordenador desde el disco.

Virus fat

Los virus fat atacan a la tabla de asignación de archivos, conocida más comunmente como FAT por sus siglas en inglés. Esta tabla la suelen emplear muchos productos de Microsoft y se utiliza para acceder a la información que se almacena en un equipo o dispositivo.

Este tipo de virus puede ser realmente nocivo, pues puede impedir el acceso a determinadas partes del disco. El problema de esto es que nos pueden vetar el acceso a archivos importantes e incluso dañarlos.

Los daños generados por los virus FAT, pueden llegar a suponer la pérdida de información tanto de pequeños archivos como de grandes directorios.

Macro virus o virus de macro

Los macro virus son aquellos que cambian, modifican o sustituyen una macro. Las macros son conjuntos de comandos que utilizan los programas para realizar funciones sencillas, como por ejemplo, abrir un documento. Es decir el programa emplea una macro, o un conjunto de pasos para abrir ese documento.

Esos pasos sería los que el macro virus sustituye o elimina, haciendo imposible que se realice la acción concreta, como sería abrir el documento.

Virus polimórfico

Estos virus son aquellos que tienen la capacidad de mutarse a sí mismos a través de un motor polimórfico, consiguiendo mantener aún así su algoritmo intacto.

Es decir, los virus se encriptan o se codifican de forma diferente cada vez sin alterar su núcleo o algoritmo. Haciendo esto consiguen que los antivirus no puedan detectarlos.

Es decir, los mecanismos polimórficos serían realmente mecanismos de camuflaje para pasar de inadvertidos ante el antivirus.

El funcionamiento del virus polimórfico: Se ocultan en un archivo y luego se cargan en la memoria Ram cuando dicho archivo es ejecutado. Entonces, cuando van a infectar otro archivo, modifican la copia para que no se vean ante el antivirus como dos archivos idénticos. Por este motivo, al buscador le costará identificar todos los virus, puesto que difieren entre sí.

Virus del tipo de secuencias de comandos web

Muchas páginas web se componen de código que se emplea para crear la estructura de la misma, código que puede estar escrito en lenguajes de programación como HTML, CSS o Javascript. Este código puede ser aprovechado por ciertos tipos de virus informáticos para infectar los dispositivos de las personas que acceden a esa página web.

Clasificación de virus informáticos en función del daño que generanGusano informático (worm)

Son malware que se alojan en la memoria del ordenador y se replican sin que el usuario sea consciente de ello. Uno de los problemas generados por este virus es que consumen bastantes recursos del pc o de internet, lo que provoca que tanto el rendimiento del sistema baje mucho o que la velocidad de internet caiga a sus mínimos.

Troyano o caballo de troya

Estos virus se esconden en programas legítimos y, una vez que los iniciamos, se ejecutan generando indefensión al equipo. Es decir, afectan a la seguridad del pc, pudiendo dejarlo totalmente indefenso. Aunque el problema de este tipo de virus es que pueden recabar información y enviarla a otros dispositivos. Por ejemplo, pueden recabar contraseñas y enviarlas a otros ordenadores, lo que supone un grave peligro para el usuario.

Bombas lógicas o temporales

Son virus que solo se activan a través de ciertos hechos preestablecidos, como por ejemplo una determinada combinación de letras o una fecha exacta. En el caso de que estas combinaciones de teclas no se den, el virus permanecería oculto en el sistema.

Hoax o bulos

Los hoax no son virus propiamente dichos y no tienen la capacidad de replicación. Son generalmente emails con información falsa que incentiva a que los usuarios reenvíen estos correos a todos sus contactos. Suelen hablar de temas variados, como desapariciones personales, cuentos o las famosas cadenas de correos.

Tienen como objetivo sobrecargar el flujo de la información o el sistema o plataforma de correo. Sin embargo, los hoax o bulos están ciertamente en desuso.

Virus de enlace

Estos virus cambian simplemente el enlace de los accesos directos de los programas que infectan para que resulte imposible acceder a éstos programas.

20. ¿QUÉ ES UN ANTIVIRUS?

Los antivirus son programas informáticos creados para la prevención, bloqueo, detección y eliminación de ciertos archivos o ejecutables dañinos que se descargan en el ordenador, sin previo aviso, al navegar por internet.

Tener bien claro qué es un antivirus y para qué sirve es muy importante para cuidar tu equipo. Es la mejor manera de protegerlo. Los programas malintencionados a los que llamamos virus, son elaborados para dañar o modificar el desempeño normal de los sistemas informáticos.

Estos virus cada vez son más sofisticados y complejos. Hoy, con solo descargar o copiar un archivo se puede infectar todo el sistema y perjudicar otros equipos que de algún modo estén conectados al que fue infectado.

Los ordenadores perjudicados pueden ser de todo tipo, lo que incluye tablest, teléfonos móviles y por supuesto, servidores de datos. Actualmente, no solo se pueden encontrar los que comúnmente denominamos virus. También hay una gran cantidad de otros programas creados con fines poco claros que representan amenazas y atacan los sistemas.

Debido a la gran cantidad de programas malintencionados que existen, y que se crean nuevos constantemente, es difícil encontrar un software antivirus que brinde una protección completa. Por eso, una vez instalado el antivirus se actualiza constantemente para prevenir ataques de nuevas propuestas de virus o modificaciones de los que ya habían sido creados.

Además, el antivirus se combina con otros programas accesorios que se encargan de la detección, prevención y eliminación efectiva de malware que infecte sistemas informáticos.

Los antivirus son programas informáticos creados para la prevención, bloqueo, detección y eliminación de ciertos archivos o ejecutables dañinos que se descargan en el ordenador, sin previo aviso, al navegar por internet.

Tener bien claro qué es un antivirus y para qué sirve es muy importante para cuidar tu equipo. Es la mejor manera de protegerlo. Los programas malintencionados a los que llamamos virus, son elaborados para dañar o modificar el desempeño normal de los sistemas informáticos.

Estos virus cada vez son más sofisticados y complejos. Hoy, con solo descargar o copiar un archivo se puede infectar todo el sistema y perjudicar otros equipos que de algún modo estén conectados al que fue infectado.

Los ordenadores perjudicados pueden ser de todo tipo, lo que incluye tablest, teléfonos móviles y por supuesto, servidores de datos. Actualmente, no solo se pueden encontrar los que comúnmente denominamos virus. También hay una gran cantidad de otros programas creados con fines poco claros que representan amenazas y atacan los sistemas.

Debido a la gran cantidad de programas malintencionados que existen, y que se crean nuevos constantemente, es difícil encontrar un software antivirus que brinde una protección completa. Por eso, una vez instalado el antivirus se actualiza constantemente para prevenir ataques de nuevas propuestas de virus o modificaciones de los que ya habían sido creados.

Además, el antivirus se combina con otros programas accesorios que se encargan de la detección, prevención y eliminación efectiva de malware que infecte sistemas informáticos.

21. ¿QUÉ ES UNA RED SOCIAL?¿QUÉ CARACTERÍSTICAS DEBEN TENER ESTAS APP´S PARA SER CONSIDERADAS RED SOCIAL?

Las redes sociales son un conjunto de plataformas digitales de esparcimiento e interacción social entre sus diversos usuarios, ya sean personas o empresas, cuyas formas de comunidad y relaciones se han masificado tanto recientemente que han dado pie al establecimiento de toda una “cultura 2.0” que tendría lugar en línea.

Estas plataformas virtuales permiten el envío de mensajes, la comunicación en tiempo real y la difusión de contenido de distintos modos, entre los usuarios que se encuentren conectados entre sí, es decir, que sean “amigos” o “seguidores” (de acuerdo a la denominación empleada por la plataforma).

La aparición masiva de las redes sociales han supuesto cierto revuelo entre las sociedades industrializadas, dado que al no estar reguladas de ninguna forma, se prestan para la desinformación, la apropiación de datos personales o para otras formas de intimidad que exigen nuevas maneras de educación ciudadana.

CARACTERÍSTICAS:

Comunidades virtuales

Lo principal a la hora de hablar de redes sociales es comprender que forman parte de una creciente comunidad con acceso a Internet y con tiempo para invertir en ella: tiempo de ocio, de trabajo y de socialización.

Esto último ha permitido remodelar el espacio de lo público, al punto tal que ciertas redes sociales muy populares hacen las veces de punto de encuentro y centralizan la información de los usuarios, creando así verdaderas comunidades virtuales, gracias a las cuales personas de distinta procedencia y distinta historia vital pueden coincidir y compartir gracias a sus gustos personales o sus formas de usar la red.

Perfil o identidad

La mayoría de las redes sociales manejan cuantiosas porciones de datos de sus usuarios: direcciones de correo, fotografías, números telefónicos, gustos, aficiones, amigos, incluso parte de su historia personal, profesional o amorosa. Todo esto permite la construcción de “perfiles” con los cuales el usuario se muestra a los demás.

El asunto es que dichos perfiles no siempre responden a la verdad de las personas, sino a ciertos deseos narcisistas de cómo quisieran ser, y puede llegar a ser fuente de angustias o de sufrimientos emocionales (y reales) en caso de verse frustrada esa idealización del individuo. Este fenómeno es estudiado por psicólogos y educadores.

Masividad

Uno de los grandes atractivos (sobre todo para las empresas anunciantes) de las redes sociales es su masividad. Las principales redes sociales cuentan con millones de usuarios a nivel mundial a los que puede exponerse un contenido, como una publicidad o una noticia.

Esto significa que las grandes redes sociales compiten en importancia (y ganan en inmediatez) con los periódicos tradicionales y otras formas de masificación informativa.

Conectividad

La conectividad de las nuevas tecnologías ha sido aprovechada por las redes sociales para tener presencia en casi todos los gadgets tecnológicos: computadores, tabletas, teléfonos inteligentes. La presencia de una empresa o un individuo en ellas pueden verse incluso como un requisito para alcanzar nuevas audiencias y estar “a la par” con su público.

Personalización

Otro aspecto importante y apreciado de las redes sociales es la hiper personalización o “customización”, que consiste en la adaptación plena a los gustos y la personalidad del usuario, permitiéndole además una interacción directa con otros usuarios e incluso con las cuentas empresariales, a cargo de un administrador llamado “CM o Community Manager”. De este modo, la experiencia en redes es íntima y singular.

Algoritmos

Las redes sociales operan en base a algoritmos que organizan la información para mostrarnos más de aquello que nos guste y menos de lo que no. Así, cuando validamos un comentario, una publicidad o una noticia, retroalimentamos el sistema para que se adapte aún más a nuestros gustos puntuales.

Requisitos de uso

Las redes sociales tienen requisitos mínimos de uso. La mayoría pide una cierta edad ya cumplida en sus usuarios, e incluso algunas –como las de citas- piden la mayoría de edad cumplida. Del resto, los registros suelen ser gratuitos y consistir en una cierta cantidad de información con que el usuario debe alimentar su perfil.

22. ¿QUÉ ES UNA RED DE COMPUTADORAS?

Algunos expertos consideran que una verdadera red de computadoras comienza cuando son tres o más los dispositivos y/o computadoras conectadas.

Para comunicarse entre sí en una red el sistema de red utiliza protocolos de red.

Los dispositivos de una red de computadoras que originan, enrutan o reciben los datos son llamados nodos. Cada nodo puede incluir hosts como computadoras personales, teléfonos, servidores y dispositivos de hardware de red.

23. ¿CUÁNTOS TIPOS DE REDES DE COMPUTADORAS HAY?

1. RED DE ÁREA PERSONAL (PAN)

Hablamos de una red informática de pocos metros, algo parecido a la distancia que necesita el Bluetooth del móvil para intercambiar datos. Son las más básicas y sirven para espacios reducidos, por ejemplo si trabajas en un local de una sola planta con un par de ordenadores.

Las redes PAN pueden serte útiles si vas a conectar pocos dispositivos que no estén muy lejos entre sí. La opción más habitual, sin embargo, para aumentar el radio de cobertura y para evitar la instalación de cablea estructurado, suele ser la compra de un router y la instalación de una red de área local inalámbrica.

2. RED DE ÁREA LOCAL (LAN).

Es la que todos conocemos y la que suele instalarse en la mayoría de las empresas, tanto si se trata de un edificio completo como de un local. Permite conectar ordenadores, impresoras, escáneres, fotocopiadoras y otros muchos periféricos entre sí para que puedas intercambiar datos y órdenes desde los diferentes nodos de la oficina.

Las redes LAN pueden abarcar desde los 200 metros hasta 1 kilómetro de cobertura.

3. RED DE ÁREA DE CAMPUS (CAN).

Vale, supongamos que tenemos varios edificios en los que queremos montar una red inalámbrica. ¿Qué pasa si el área de cobertura debe ser mayor a los 1000 metros cuadrados? Y no lo digo sólo por las universidades; las instalaciones de los parques tecnológicos, recintos feriales y naves comerciales pueden superar perfectamente esa superficie.

En tal caso, tenemos las redes CAN. Habría varias redes de área local instaladas en áreas específicas, pero a su vez todas ellas estarían interconectadas, para que se puedan intercambiar datos entre sí de manera rápida, o pueda haber conexión a Internet en todo el campus.

4. RED DE ÁREA METROPOLITANA (MAN)

Mucho más amplias que las anteriores, abarcan espacios metropolitanos mucho más grandes. Son las que suelen utilizarse cuando las administraciones públicas deciden crear zonas Wifi en grandes espacios. También es toda la infraestructura de cables de un operador de telecomunicaciones para el despliegue de redes de fibra óptica. Una red MAN suele conectar las diversas LAN que hay en un espacio de unos 50 kilómetros.

5. RED DE ÁREA AMPLIA (WAN)

Son las que suelen desplegar las empresas proveedoras de Internetpara cubrir las necesidades de conexión de redes de una zona muy amplia, como una ciudad o país.

6. RED DE ÁREA DE ALMACENAMIENTO (SAN)

Es una red propia para las empresas que trabajan con servidores y no quieren perder rendimiento en el tráfico de usuario, ya que manejan una enorme cantidad de datos. Suelen utilizarlo mucho las empresas tecnológicas. En Cisco te cuentan las ventajas de una red SAN.

7. RED DE ÁREA LOCAL VIRTUAL (VLAN)

Las redes de las que hablamos normalmente se conectan de forma física. Las redes VLAN se encadenan de forma lógica (mediante protocolos, puertos, etc.), reduciendo el tráfico de red y mejorando la seguridad. Si una empresa tiene varios departamentos y quieres que funcionen con una red separada, la red VLAN.

Espero que con esto tengas una imagen un poco más clara de las diferentes redes informáticas según su alcance. Si quieres saber más, puedes ver el artículo “Tipos de redes informáticas según su topología”. Lo más lógico en una PYME es que necesite simplemente una LAN, pero para casos de mayor envergadura o si se quiere que las redes funcionen de forma separada, es bueno conocer que hay otras posibilidades.

Fuentes:

https://concepto.de/computadora/#ixzz5xBOUkCvk

https://www.vix.com/es/btg/curiosidades/4274/historia-de-la-computadora-los-inicios

https://www.clasificacionde.org/clasificacion-de-computadoras/

https://www.partesdeunacomputadora.net/

https://techlandia.com/codigo-binario-info_292179/

https://www.ejemplode.com/8-informatica/4343-ejemplo_de_hardware.html

https://www.ejemplode.com/8-informatica/4225-ejemplo_de_software.html

http://theworldoftechnologyandcomputer.blogspot.com/2013/03/software-y-humanware-1.html

https://www.ejemplos.co/ejemplos-de-dispositivos-de-entrada/

https://www.ejemplos.co/ejemplos-de-dispositivos-de-salida/#ixzz5z5vnBg4X

https://www.masadelante.com/faqs/sistema-operativo

https://desarrollarinclusion.cilsa.org/tecnologia-inclusiva/que-es-un-programa/

http://www.cavsi.com/preguntasrespuestas/cuales-son-los-tipos-de-extensiones-de-archivo/

http://www.cavsi.com/preguntasrespuestas/que-es-una-extension-de-archivo/

https://www.qode.pro/blog/que-es-una-app/

https://edu.gcfglobal.org/es/informatica-basica/que-son-las-aplicaciones-web/1/

https://tiposde.online/tipos-virus-informaticos/

https://smarterworkspaces.kyocera.es/blog/8-tipos-virus-informaticos-debes-conocer/

https://vanguardia.com.mx/articulo/que-es-un-antivirus-y-para-que-sirve

https://www.caracteristicas.co/redes-sociales/

http://www.alegsa.com.ar/Dic/red_de_computadoras.php

http://www.gadae.com/blog/tipos-de-redes-informaticas-segun-su-alcance/

https://www.vix.com/es/btg/curiosidades/4274/historia-de-la-computadora-los-inicios

https://www.clasificacionde.org/clasificacion-de-computadoras/

https://www.partesdeunacomputadora.net/

https://techlandia.com/codigo-binario-info_292179/

https://www.ejemplode.com/8-informatica/4343-ejemplo_de_hardware.html

https://www.ejemplode.com/8-informatica/4225-ejemplo_de_software.html

http://theworldoftechnologyandcomputer.blogspot.com/2013/03/software-y-humanware-1.html

https://www.ejemplos.co/ejemplos-de-dispositivos-de-entrada/

https://www.ejemplos.co/ejemplos-de-dispositivos-de-salida/#ixzz5z5vnBg4X

https://www.masadelante.com/faqs/sistema-operativo

https://desarrollarinclusion.cilsa.org/tecnologia-inclusiva/que-es-un-programa/

http://www.cavsi.com/preguntasrespuestas/cuales-son-los-tipos-de-extensiones-de-archivo/

http://www.cavsi.com/preguntasrespuestas/que-es-una-extension-de-archivo/

https://www.qode.pro/blog/que-es-una-app/

https://edu.gcfglobal.org/es/informatica-basica/que-son-las-aplicaciones-web/1/

https://tiposde.online/tipos-virus-informaticos/

https://smarterworkspaces.kyocera.es/blog/8-tipos-virus-informaticos-debes-conocer/

https://vanguardia.com.mx/articulo/que-es-un-antivirus-y-para-que-sirve

https://www.caracteristicas.co/redes-sociales/

http://www.alegsa.com.ar/Dic/red_de_computadoras.php

http://www.gadae.com/blog/tipos-de-redes-informaticas-segun-su-alcance/